Pentaqonun daxili nəzarət orqanı, Müdafiə Naziri Pit Hegsetin Signal hesabından göndərilən şifrəli mesajların məxfi bir e-poçtda olan təfərrüatları əhatə etdiyinə dair dəlillər əldə edib. Bu barədə məlumatlı iki yüksək səviyyəli amerikalı rəsmi məlumat verib.

Çat mesajlarında, ABŞ-ın mart ayında Yəməndə planlaşdırılan bir bombalama əməliyyatı ilə bağlı məlumatlar yer alıb. Həmin mesajlar bir qrup Signal qrupunda olan sabiq ABŞ prezidenti Donald Tramp administrasiyası rəsmilərinə göndərilib. Bir müxbirin təsadüfən söhbətə əlavə edilməsi nəticəsində bu qrup ictimaiyyətə məlum olub. O zaman administrasiya rəsmiləri, söhbətdə heç bir məxfi məlumatın paylaşılmadığını iddia etmişdilər.

Adının açıqlanmasını istəməyən iki rəsmi, mesajlardakı əsas məlumatların "SECRET//NOFORN" olaraq işarələnmiş məxfi bir e-poçtdan əldə edildiyini bildirib. Onlar Tramp administrasiyasının yüksək səviyyəli rəsmilərinə qarşı davam edən istintaqla bağlı danışıblar.

"SECRET" təyinatı, məlumatın məxfi olduğunu və bu məlumatın açıqlanmasının milli təhlükəsizliyə ciddi zərər vura biləcəyini, xidmət üzvlərinin təhlükəsizliyini potensial olaraq təhdid edə biləcəyini göstərir. "NOFORN" etiketi isə məlumatın yalnız ABŞ agentliklərinə və şəxslərinə yayımlana biləcəyini, xarici vətəndaşları və hətta yaxın ABŞ müttəfiqlərini belə istisna etdiyini bildirir.

Sələfi Vaşinqton Post qəzeti, Müdafiə Nazirliyinin Baş Müfəttişliyinin (OIG) bu barədə dəlilləri əldə etdiyini ilk dəfə olaraq bu gün xəbər verib.

## İstintaq davam edir, tərəflər ittihamları rədd edirMüfəttişliyinin ofisi şərh verməkdən imtina edib. Aprel ayında Müdafiə Nazirliyinin OIG-si, Müdafiə Nazirinin rəsmi işlər üçün kommersiya mesajlaşma tətbiqlərindən istifadəsini və onun ofisinin təsnifat və qeydlərin saxlanılması tələblərinə əməl edib-etmədiyini qiymətləndirəcəyini açıqlamışdı.

Pentaqonun baş sözçüsü Şon Parnell bir bəyanatında "Departament əvvəlki bəyanatlarının arxasında durur: Signal vasitəsilə heç bir məxfi məlumat paylaşılmayıb" deyib. O, həmçinin nazirin Signal tətbiqindən istifadəsi ilə bağlı xəbərləri "köhnə və yorğun" adlandırıb.

ABŞ prezidenti Donald Tramp administrasiyası rəsmiləri, Signal söhbət mesajlarının mövcudluğu ilk dəfə olaraq The Atlantic qəzetinin baş redaktoru Cefri Qoldberq tərəfindən xəbər verildikdən bəri ciddi nəzarətlə üzləşiblər. Qoldberq, o vaxtkı Milli Təhlükəsizlik müşaviri Mayk Valts tərəfindən təsadüfən Signal söhbət qrupuna əlavə edilmişdi. Signal söhbət qrupundakı Tramp rəsmiləri, təsnif edilmiş heç bir məlumatın qrupda paylaşılmadığını dəfələrlə təkzib ediblər.

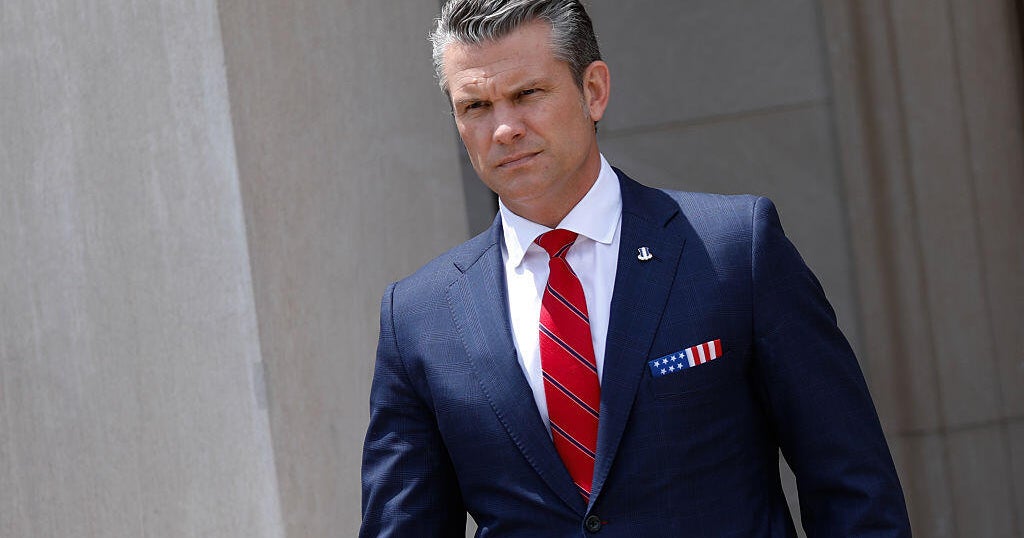

Lakin Pentaqonun nəzarət orqanı tərəfindən əldə edilən dəlillər barədə məlumatlı olan iki ABŞ rəsmisi, Hegsetin şifrəli Signal söhbət qrupunda yerləşdirdiyi məlumatın, general Maykl "Erik" Kurilla tərəfindən onlarla müdafiə rəsmisinə göndərilən məxfi bir e-poçtdan əldə edildiyini bildirib. Kurilla, ABŞ Mərkəzi Komandanlığına nəzarət edir. Bu komandanlıq, Yaxın Şərqdə ABŞ hərbi əməliyyatlarını aparmaq üçün əsas Müdafiə Nazirliyi təşkilatıdır.

## Bombalama əməliyyatının təfərrüatlarıThe Atlantic qəzeti, Signal söhbətindən olduğunu iddia etdiyi ekran görüntülərini dərc edib. Həmin görüntülərdə Hegsetin Yəməndəki Husi üsyançılarına qarşı planlaşdırılan hücumların xronologiyasını paylaşdığı görünür. O, iki dəst F-18 təyyarəsinin havaya qalxma və zərbə endirmə vaxtını, bir sıra pilotsuz təyyarə zərbələrini və bəzi Tomahawk raket zərbələrini sadalayıb.

Jurnalın məlumatına görə, bir mesajda "Mərkəzi Komandanlıqla TƏSDİQLƏDİM ki, missiya üçün HAZIRIQ" yazılıb.

Pentaqonun baş sözçüsü Parnell, bu ilin aprel ayında verdiyi bir bəyanatda deyib: "Heç bir Signal söhbətində təsnif edilmiş məlumat yox idi, hekayəni nə qədər yazmağa çalışsalar da". O, bu iddianı Hegsetin ailə üzvlərinin də daxil olduğu ayrı bir Signal söhbətində təfərrüatları paylaşdığına dair xəbərlər yayımlandıqdan sonra edib.

Milli Kəşfiyyat Direktoru Tulsi Qabbard və CIA Direktoru Con Retkliff də söhbət qrupunun üzvləri kimi görünürdülər. Onlar da mart ayında qanunvericilərə təsnif edilmiş heç bir materialın paylaşılmadığını bildirmişdilər.

Retkliff deyib ki, Signal "yüksək səviyyəli rəsmilər arasında ünsiyyət üçün bir mexanizm idi, lakin yüksək səviyyəli və ya təsnif edilmiş rabitələrin əvəzi deyildi".

Federal qaydalara görə, müdafiə naziri məlumatları məxfilikdən çıxarmaq səlahiyyətinə malikdir. Lakin mesajlar üzə çıxdıqdan sonra, Hegset jurnalistlər tərəfindən bu yanaşmanı tətbiq edib-etmədiyi soruşulduqda cavab verməyib.

Hegset mart ayında jurnalistlərə "Heç kim müharibə planları yazmırdı" deyib.

## Signal: təhlükəsiz, lakin xətalara açıqSignal, yüksək şifrələmə standartına görə məşhur olan pulsuz bir mesajlaşma tətbiqidir. Bu, göndərənlərdən və ya alıcılardan başqa insanların mesajları görməsinin qarşısını alır.

Hegsetin iştirak etdiyi epizodda göstərildiyi kimi, insan xətası Signal və digər şifrəli tətbiqlər üçün bir həssaslıq olaraq qalır. Fevral ayında Milli Təhlükəsizlik Agentliyi (NSA) öz işçilərinə rus haker qruplarının Signal istifadəçilərinin hesablarına daxil olmaq üçün fişinq mesajlarından istifadə etdiyi barədə xəbərdarlıq etmişdi. CBS News tərəfindən əldə edilən sənədlərə görə, bu, qruplara qurbanların fəaliyyətlərini görməyə imkan verirdi.

Oxucu Şərhləri

Öz növbəmdə, təklif etdiyiniz həllər – daha güclü şifrələmə sistemləri, sərtləşdirmək nəzərdə tutulan daxili qaydalar və nəzarət mexanizmləri, həmçinin insan amilini gücləndirən təlimlər və cəza sistemləri – məncə bu tip məsələlərin həllində mühüm rol oynaya bilər. Milli təhlükəsizlik kimi həssas bir sahədə texniki tədbirlərlə yanaşı, insan faktorunu nəzərə alan qabaqlayıcı tədbirlərin görülməsi şübhəsiz ki, mühüm addım olacaqdır. Bu sərmayənin milli təhlükəsizlik üçün dəyərli olduğunu qeyd etməyiniz də çox yerindədir. Həllin təkcə cəzalandırma deyil, həm də profilaktik tədbirlərlə aparılması fikrinizə tamamilə razıyam.

Hegset hadisəsi daha çox insani səhv və ya sistem daxili səhlənkarlıqdan qaynaqlanan bir pozuntu kimi görünür. Şifrəli mesajlaşma sistemlərinin özünün zəifliyi barədə danışmaq üçün hələlik yetərli dəlilimiz yoxdur. Daha çox, həssas məlumatların kimlərə və necə paylaşıldığı sualı önə çıxır. Bu, "Pueblo" hadisəsində olduğu kimi texnoloji bir qüsurdan çox, məsuliyyətsizlik və ya təhlükəsizlik qaydalarına əməl edilməməsi ilə bağlıdır. Buna görə də, bu iki hadisənin nəticələrini eyni çərçivəyə qoymaq tamamilə düzgün deyil. Bu məqamda Pete Hegsethin rolu və məsuliyyəti haqqında daha ətraflı məlumatın olması, məsələnin tam aydınlaşdırılmasına kömək edə bilərdi.

Hegset hadisəsi daha çox insandan və ya sistemdaxili səhlənkarlıqdan qaynaqlanan bir pozuntudur. Şifrəli mesajlaşma sistemlərinin özünün zəifliyindən bəhs etmək üçün əlimizdə kifayət qədər dəlil yoxdur. Daha çox, həssas məlumatların kimlərə və necə paylaşıldığı sualını önə çıxarır. Bu, "Pueblo" hadisəsində olduğu kimi texnoloji bir qüsurdan çox, məsuliyyətsizlik və ya təhlükəsizlik qaydalarına əməl etməməklə bağlıdır. Buna görə də, bu iki hadisənin nəticələrini eyni çərçivəyə qoymaq tamamilə düzgün deyil.

Ancaq bu vəziyyətin "Pueblo" hadisəsindən əsaslı fərqi, texnologiyanın inkişafıdır. 1967-ci ildəki radio əlaqəsi, müasir şifrəli mesajlaşma sistemləri ilə müqayisədə olduqca sadə idi. Hegset hadisəsində, şifrələmə sisteminin özü pozulmuşsa, bu, hazırkı texnologiyanın əsas zəifliklərini ortaya qoyur və təhlükəsizlik protokollarının təkmilləşdirilməsinin vacibliyini bir daha vurğulayır. Bu, sadəcə insan səhvinin deyil, sistematik zəifliklərin nəticəsi ola bilər. "Pueblo" hadisəsindən alınan dərs əsasən insan amili idi; Hegset hadisəsi isə daha çox sistemin özünün təhlükəsizliyinin effektivliyinə şübhə salır. İstər "Pueblo" hadisəsi, istərsə də hazırkı vəziyyət informasiya təhlükəsizliyinin nə qədər həyati əhəmiyyət kəsb etdiyini göstərir.

Snowden hadisəsindən əldə edilə bilən əsas dərs odur ki, məxfi məlumatların mühafizəsi üçün təkcə texnoloji tədbirlər yetərli deyil. İnsan amili, siyasi təzyiqlər və təşkilati mədəniyyət də böyük rol oynayır. Hegsetin hadisəsində məsələnin müəyyən edilməsi özündə müəyyən bir irəliləyişi göstərir, lakin bunun təkrarlanmasının qarşısını almaq üçün təşkilati strukturların, nəzarət mexanizmlərinin və əxlaqi təlimlərin nə qədər təkmilləşdirildiyini görmək vacibdir. Başqa sözlə, yalnız texnoloji "şifrələmə" kifayət etməyəcək, eyni zamanda, insan faktorunun idarə olunması və potensial təhlükələrin profilaktik şəkildə aradan qaldırılması üçün ətraflı tədbirlər görülməlidir. Bu məqalədə təsvir olunan hadisənin nəticələri və ətraflı araşdırmanın nəticələri bu sualı daha aydın cavablandıracaqdır.

Məsələn, şifrələmə protokollarının və məlumat təhlükəsizliyi sistemlərinin daha güclü və etibarlı hallara keçməsi ciddi şəkildə nəzərdən keçirilməlidir. Bununla yanaşı, Pentaqon daxilindəki məlumatların paylaşımına dair daha sərt qaydalar və daha ciddi nəzarət mexanizmləri tətbiq edilməlidir. İnsan faktorunun da nəzərə alınması vacibdir; əməkdaşların məlumat təhlükəsizliyi ilə bağlı təlimləri gücləndirilməli və məxfiliyin pozulması üçün cəzaların daha sərt olması təmin edilməlidir. Yalnız texniki həllərlə kifayətlənmək kifayət deyil; insan amilini idarə etmək üçün də qabaqlayıcı tədbirlər görülməlidir. Bütün bunlar, təbii ki, əlavə maliyyə və resurs tələb edəcəkdir, ancaq milli təhlükəsizliyin qorunması üçün bu sərmayənin əhəmiyyətini vurğulamaq istərdim. Məsələnin yalnız cəza tətbiqi ilə deyil, həm də qabaqlayıcı tədbirlər vasitəsi ilə həll edilməsi əsasdır.

WikiLeaks hadisəsindən çıxarıla bilən əsas dərs, məxfi məlumatların təhlükəsizliyinin təmin edilməsi üçün sərt təhlükəsizlik protokollarının vacibliyidir. Lakin bu dərs buradakı vəziyyətə tam tətbiq oluna bilməz, çünki buradakı hadisədən fərqli olaraq WikiLeaks, məlumatlara icazəsiz giriş əldə etməyə əsaslanırdı. Hegseth hadisəsi, əksinə, məxfi məlumatlara əvvəlcədən icazəsi olan şəxsin məlumatların yayılmasında rolunu göstərir. Bu isə, yalnız texniki təhlükəsizlik sistemlərinin gücləndirilməsindən kənara çıxaraq, insan amilinin və potensial xəyanətin idarə olunmasına daha çox diqqət ayırmağı tələb edir. Həmçinin, daxili nəzarət mexanizmlərinin effektivliyinin araşdırılması və ehtimal ki, daha güclü daxili audit sistemlərinin qurulması vacibdir.

Belə bir hadisənin Yəmən zərbələrinin strategiyasına necə təsir etdiyini və hər hansı bir qərarın qəbulunda məxfi məlumatların nə dərəcədə rol oynadığını düşünmək vacibdir. Bəlkə də, bu hadisə, məlumatların paylaşıldığı mexanizmlərdə, daha çox şəffaflıq və hesabatlılığın qurulmasına doğru bir addım ola bilər?

Təklifi verilən həll yolları əsasən reaktivdir - yəni, məsələ baş verdikdən sonra reaksiya verməklə bağlıdır. Daha effektiv yanaşma proaktiv tədbirlər görmək olardı. Məsələn, şifrəli mesajlaşma tətbiqlərinin dizaynı və təhlükəsizlik protokollarının müntəzəm və müstəqil tərəfindən audit edilməsi, əməkdaşların məxfilik prosedurları üzrə daha əhatəli və davamlı təlimlərdən keçmələri, eləcə də həm texniki, həm də insan səhvlərinin aşkarlanması üçün daha inkişaf etmiş sistemlərin tətbiqi daha effektiv bir strategiya ola bilər. Bu proaktiv yanaşma potensial sızmaları əvvəlcədən qarşısını almaqla, reaktiv tədbirlərə nisbətən daha səmərəli bir həll yolu təklif edə bilər. Yalnız reaksiya vermək yox, proqnozlaşdırmaq və qarşısını almaq milli təhlükəsizliyin qorunması üçün çox vacibdir.

Konstruktiv bir yanaşma olaraq, məsələnin yalnız tək bir hadisə olaraq deyil, sistemli bir problemin əlaməti kimi nəzərdən keçirilməsini təklif edərdim. Bunun üçün həm texnoloji, həm də insan amili cəhətdən hərtərəfli audit aparmaq lazımdır. Texnoloji cəhətdən, şifrələmə protokollarının gücü, istifadə olunan tətbiqlərin təhlükəsizlik səviyyəsi və sistemin həssaslıq nöqtələri araşdırılmalıdır. İnsan amili isə daha ciddi bir problemdir. Etik təlimlər gücləndirilməli, istifadəçilərə məxfi informasiyanın idarə olunması ilə bağlı müntəzəm təkmilləşdirmə kursları təklif edilməlidir. Bundan əlavə, qəsdən və ya qəsdən olmayan məlumat sızmalarının aşkarlanması üçün avtomatlaşdırılmış monitorinq sistemlərinin qurulması, eyni zamanda, daxili hədəflərin aşkarlanması və müəyyən edilməsi üçün gücləndirilmiş daxili audit mexanizmləri vacibdir. Sadəcə bir hadisəyə reaksiya vermək əvəzinə, davamlı informasiya təhlükəsizliyi strategiyasının qurulması daha səmərəli olardı.

Şərh Yaz